Configuration des fournisseurs d'identité

Vue d'ensemble

Les fournisseurs d'identité dans Qalyptus Server permettent l'authentification unique (SSO) via l'intégration de services d'identité externes. En plus de l'authentification Windows intégrée et des identifiants e-mail/mot de passe, Qalyptus prend en charge des méthodes d'authentification entreprise, notamment SAML 2.0 et les jetons JWT.

Méthodes d'authentification supportées

- Authentification Windows : Identifiants Windows intégrés

- E-mail/Mot de passe : Comptes utilisateurs intégrés

- SAML 2.0 : SSO entreprise avec les fournisseurs d'identité (Okta, Auth0, Azure AD, etc.)

- JWT : Authentification basée sur les jetons pour les scénarios API et intégrés

Compatibilité avec les extensions

Les quatre méthodes d'authentification sont intégralement prises en charge dans les extensions Qlik Sense de Qalyptus : Qalyptus On-demand, Qalyptus Self-Reporting et Qalyptus Notify, garantissant une expérience d'authentification cohérente sur toutes les plateformes.

Configuration d'un fournisseur d'identité SAML 2.0

Créer un fournisseur d'identité SAML

SAML 2.0 offre une authentification SSO sécurisée et standardisée adaptée aux environnements d'entreprise :

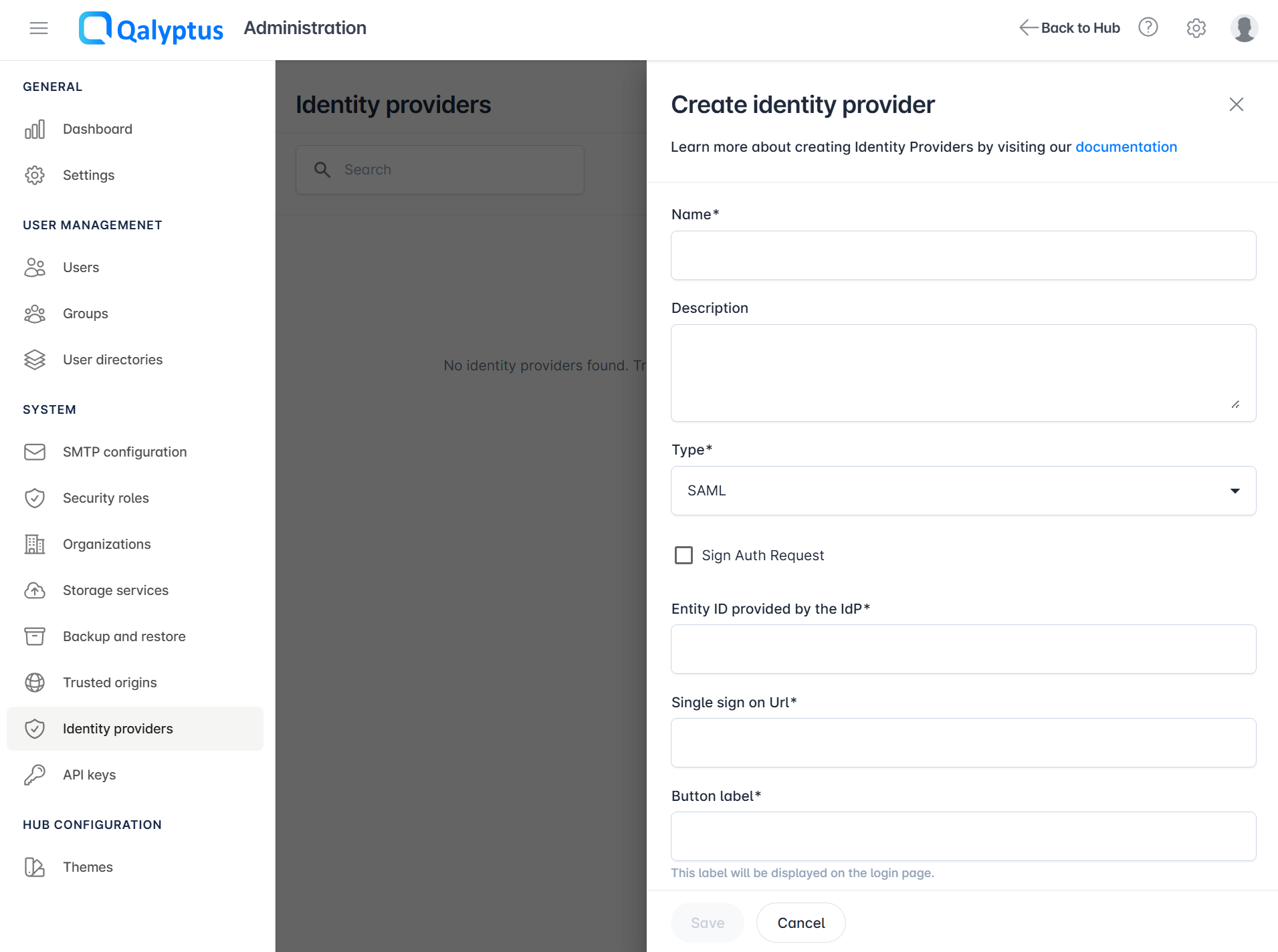

- Accédez à Administration Qalyptus > Système > Fournisseurs d'identité

- Cliquez sur Créer un fournisseur d'identité et renseignez les champs suivants :

- Nom : Saisissez un nom descriptif pour le fournisseur

- Description : Ajoutez des détails facultatifs sur l'objectif du fournisseur

- Type : Sélectionnez SAML

- Signer la requête d'authentification : Activez cette option si votre IdP exige des requêtes signées

- Utilisez les informations de métadonnées fournies dans les paramètres de votre fournisseur d'identité :

- URL du service consommateur d'assertions (ACS) : Le point de terminaison pour les réponses SAML

- Identifiant d'entité du fournisseur de services (SP) : Identifiant unique pour Qalyptus Server

- ID d'entité : Saisissez l'URL de l'Issuer fournie par votre IdP

- URL de connexion unique (SSO) : Saisissez l'URL SSO de la configuration de votre IdP

- Libellé du bouton : Personnalisez le texte du bouton de connexion (ex. : « Se connecter avec Okta »)

- Vérifiez tous les paramètres pour leur exactitude

- Cliquez sur Enregistrer pour créer le fournisseur d'identité

Le fichier de métadonnées contient des informations complètes sur le fournisseur de services. La plupart des fournisseurs d'identité peuvent importer ce fichier directement, configurant automatiquement les paramètres nécessaires.

Pour l'intégration avec Ping Identity, configurez le mappage d'attribut suivant :

Ajoutez l'attribut Adresse e-mail avec la valeur email dans les paramètres de l'application.

Affectation et utilisation

Les fournisseurs d'identité SAML doivent être affectés à des organisations spécifiques pour contrôler l'accès :

-

Affectation à une organisation

- Les fournisseurs SAML sont affectés aux organisations

- Seuls les membres de l'organisation peuvent utiliser le fournisseur d'identité assigné

- Plusieurs fournisseurs peuvent être assignés à une seule organisation

- Accédez à Administration > Système > Organisations, modifiez l'organisation et sélectionnez l'onglet Authentification. Choisissez ensuite le fournisseur d'identité à attribuer.

-

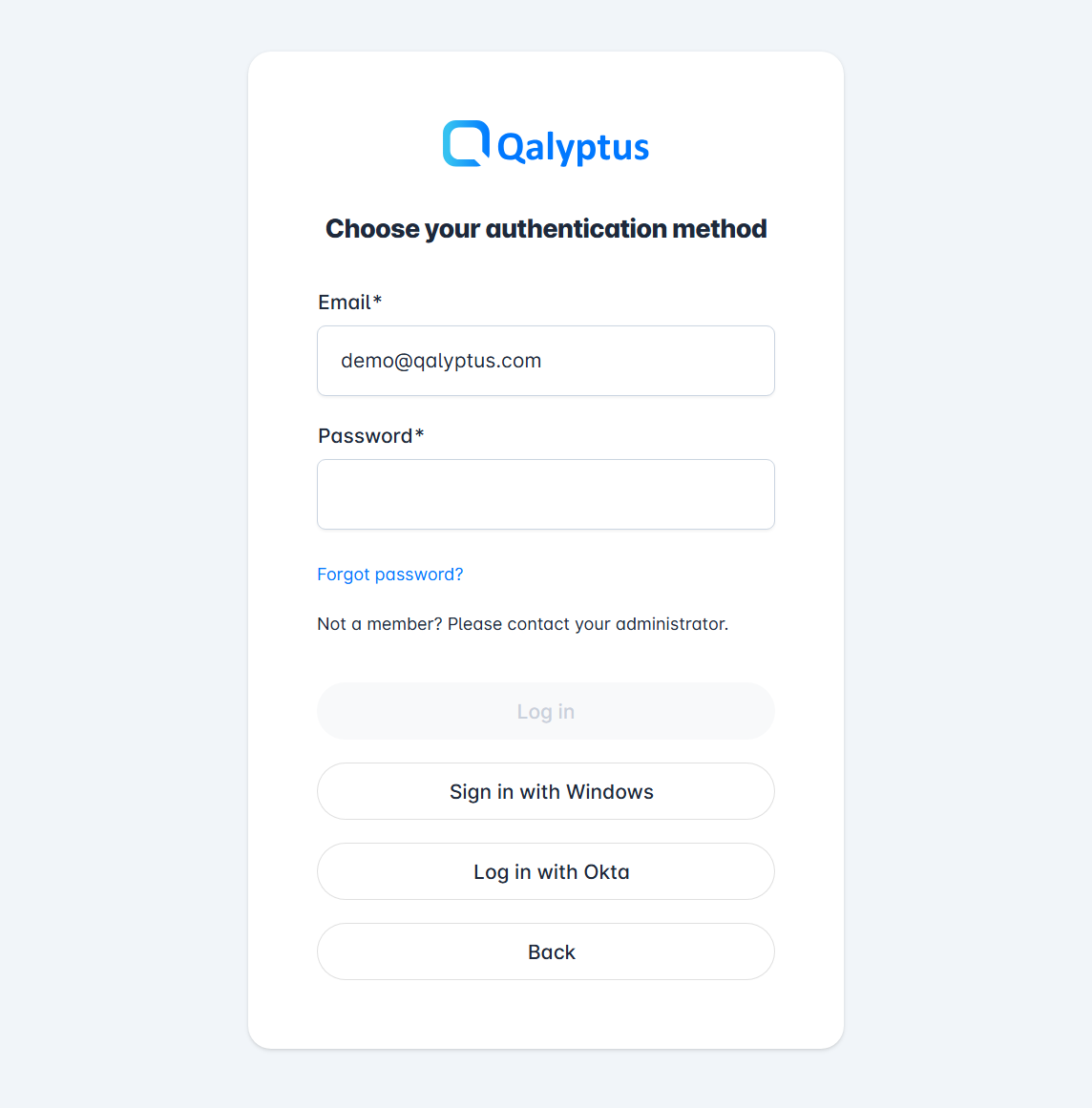

Variations de l'expérience utilisateur

Plusieurs fournisseurs : Lorsqu'une organisation dispose de plusieurs fournisseurs d'identité, les utilisateurs voient des boutons de connexion pour chaque option

Fournisseur unique : Avec un seul fournisseur, les utilisateurs sont automatiquement redirigés pour s'authentifier (aucun bouton de connexion affiché)

Exemples d'interface de connexion :

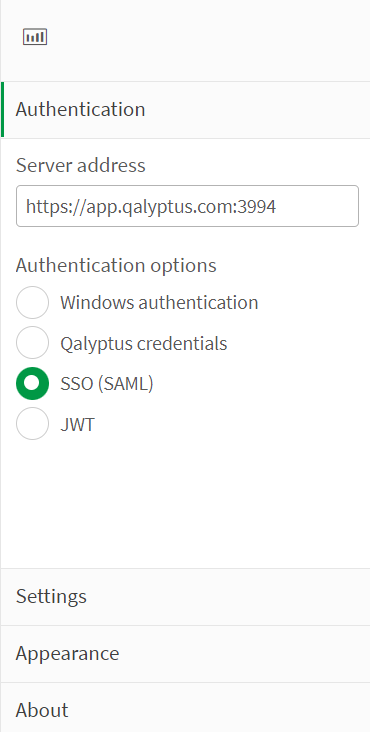

Authentification par extension : Configurez l'authentification SAML dans les extensions Qlik Sense

Configuration d'un fournisseur d'identité JWT

Vue d'ensemble

Les fournisseurs d'identité JWT (JSON Web Token) permettent l'authentification basée sur les jetons pour l'accès programmatique et les scénarios intégrés. Cette méthode est particulièrement utile pour l'intégration API et le développement d'applications personnalisées.

- Un seul fournisseur d'identité JWT peut être configuré par instance Qalyptus Server

- Les fournisseurs JWT ne sont pas affectés aux organisations - ils ont une portée globale

- Algorithmes de chiffrement supportés : RS256, RS384 et RS512 uniquement

Créer un fournisseur d'identité JWT

- Accédez à Administration Qalyptus > Système > Fournisseurs d'identité

- Cliquez sur Créer un fournisseur d'identité et renseignez les champs suivants :

- Nom : Saisissez un nom descriptif

- Description : Ajoutez des détails facultatifs sur l'utilisation du JWT

- Type : Sélectionnez JWT

- Clé publique du certificat : Collez la clé publique RSA (voir la génération de clés ci-dessous)

- Attributs JWT : Définissez le format requis du payload JWT (remplacez xxxxx par les informations de l'utilisateur)

- Vérifiez tous les paramètres

- Cliquez sur Enregistrer pour créer le fournisseur JWT

Génération et gestion des clés

Générez des paires de clés RSA pour la signature et la vérification des jetons JWT :

Téléchargez OpenSSL depuis le site officiel et exécutez ces commandes :

# Générer une clé privée RSA de 4096 bits

openssl genrsa -out privatekey.pem 4096

# Créer un certificat public (valide 5 ans)

openssl req -new -x509 -key privatekey.pem -out publickey.cer -days 1825

Bonnes pratiques de sécurité :

- Conservez la clé privée dans un emplacement sécurisé et chiffré

- Utilisez le contenu de la clé publique dans la configuration du fournisseur d'identité JWT

- Mettez en place des procédures de rotation des clés pour une sécurité à long terme

- Ne partagez ou n'exposez jamais les clés privées dans les fichiers de configuration

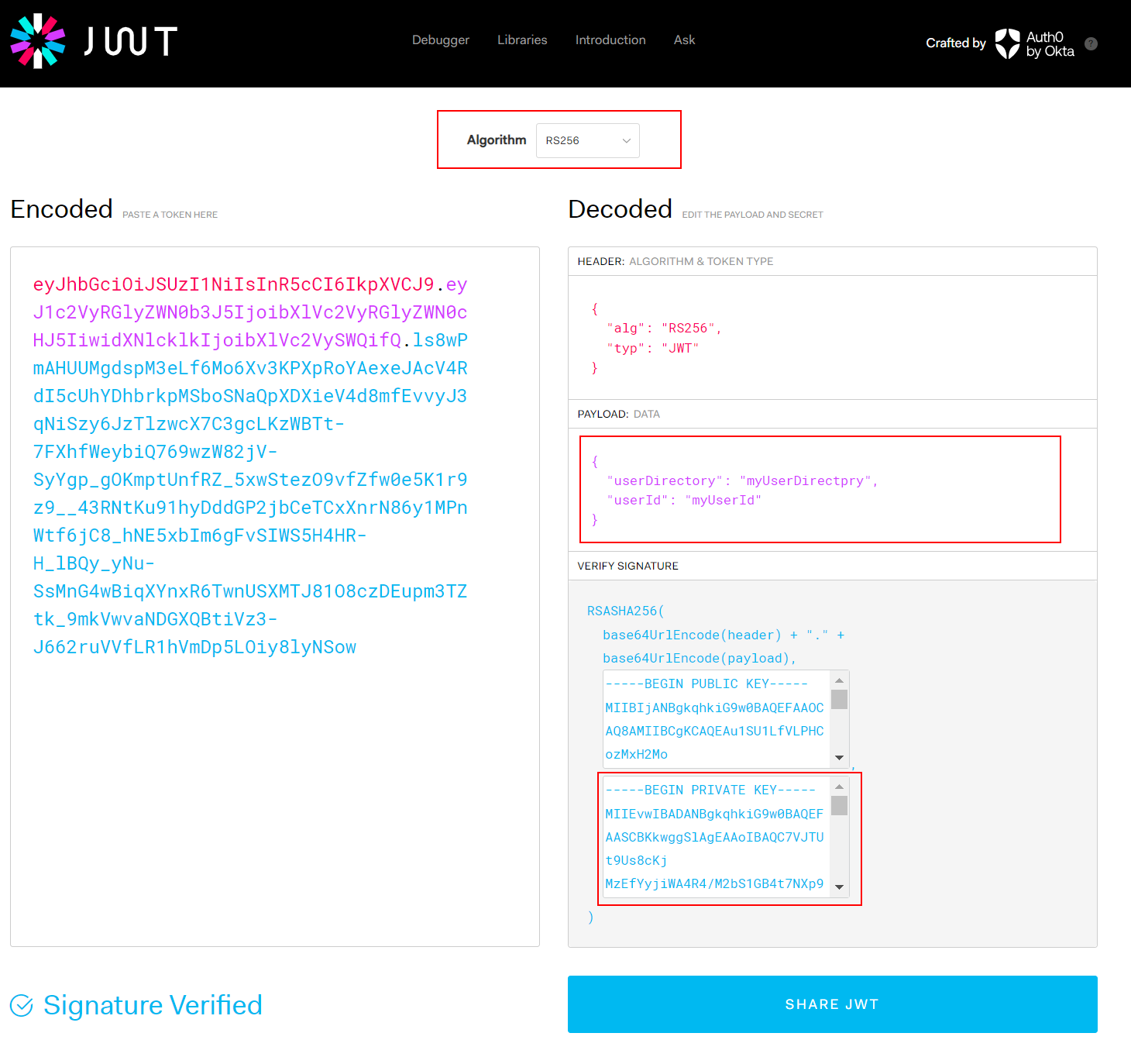

Prérequis et utilisation des jetons JWT

Prérequis pour la création des jetons

Les jetons JWT doivent satisfaire certains critères pour une authentification réussie :

-

Attributs requis dans le payload

- userId : Doit correspondre à l'identifiant utilisateur dans Qlik Sense

- userDirectory : Doit correspondre au répertoire utilisateur Qlik Sense

- Les deux valeurs doivent correspondre exactement au compte utilisateur Qlik Sense et au compte de domaine Qalyptus (userDirectory\userId)

-

Algorithmes de chiffrement supportés

- RS256 : RSA avec SHA-256

- RS384 : RSA avec SHA-384

- RS512 : RSA avec SHA-512

-

Signature du jeton

- Signez les jetons avec la clé privée correspondant à la clé publique configurée

- Assurez-vous que l'algorithme est correctement spécifié dans l'en-tête JWT

Exemples d'implémentation

Les jetons JWT peuvent être créés avec divers langages de programmation et bibliothèques. Voici un exemple de structure de payload :

{

"userId": "john",

"userDirectory": "CORPORATE",

"exp": 1640995200,

"iat": 1640908800

}

JWT Creation Example (jwt.io):

Authentification API avec JWT

Authentifiez les utilisateurs par programmation via l'API REST de Qalyptus Server :

-

Point de terminaison d'authentification

- Méthode : GET

- URL :

/api/v2/login/jwt-session - Autorisation :

Bearer <jwt-token>

-

Exemple de requête

GET /api/v2/login/jwt-session HTTP/1.1

Host: votre-serveur-qalyptus.com

Authorization: Bearer eyJhbGciOiJSUzI1NiIsInR5cCI6IkpXVCJ9... -

Scénarios d'intégration

- Analytique intégrée : Authentification transparente dans des applications personnalisées

- Automatisation API : Accès programmatique pour la génération de rapports

- Utilisation des extensions : Authentification JWT dans les extensions Qlik Sense

Configurez l'authentification JWT pour une utilisation avec les extensions Qalyptus On-Demand, Qalyptus Self-Reporting et Qalyptus Notify dans les applications Qlik Sense et les scénarios d'analytique intégrée.

Documentation API : Pour la référence complète de l'API, consultez la documentation API Qalyptus